课程介绍

课程来自于 网络安全-学神 Kali安全高级工程师进阶班2022[完结]

文件目录

1--开班典礼.mp4

2--XSS脚本渗透的审计方法.mp4

3--XSS脚本渗透的应用方式的审计.mp4

4--XSS脚本渗透原理及DVWA靶机的搭建.mp4

5--获取用户Cookie信息保存到远程服务器的审计.mp4

6--反射型XSS渗透劫持用户浏览器的审计方法.mp4

7--持久型XSS获取用户信息的审计方法.mp4

8--xss challenges闯关游戏环境准备.mp4

9--手动进行XSS隐患审计.mp4

10--XSS Challenges绕过防护策略注入审计.mp4

11--Stage5限制输入长度的解决方式.mp4

12--Stage6限制输入的XSS注入审计.mp4

13--Stage限制输入引号的XSS注入审计.mp4

14--基于IE浏览器特性绕过防护策略的审计.mp4

15--XSS审计常用的编码.mp4

16--使用编码绕过过滤-进行XSS注入审计.mp4

17--XSS隐患审计技巧总结.mp4

18--基于DVWA的 low级别进行CSRF隐患审计.mp4

19--使用CSRFTester进行自动化探测CSRF隐患.mp4

20--SSRF服务器端请求伪造原理审计.mp4

21--SSRF隐患实现端口扫描-任意读取的审计方法.mp4

22--SSRF隐患检测方法.mp4

23--基于DVWA的 low级别文件上传隐患的审计方法.mp4

24--基于DVWA的Medium级别文件上传隐患审计方法.mp4

25--基于DVWA的High级别文件上传隐患的审计方法.mp4

26--AppScan基础操作.mp4

27--BurpSuite对discuz注入php的审计方法.mp4

28--使用蚁剑上传webshell到网站的审计方法.mp4

29--XXE隐患简介-XML语法-DTD讲解.mp4

30--XXE隐患修补.mp4

31--PHP序列化基础概念.mp4

32--反序列化隐患审计实例-ctf.mp4

33--ThinkPHP反序列化任意代码执行隐患审计.mp4

34--Medusa工具在线揭秘的审计方法.mp4

35--离线揭秘md5值和shadow加密文件的审计方法.mp4

36--揭秘WPA认证wifi的审计方法.mp4

37--客户端认证-获取四步握手信息的审计方法.mp4

38--隐藏ESSID揭秘的审计方法.mp4

39--通过GPU(显卡)提升揭秘效率的审计方法.mp4

40--绕过MAC地址绑定连接网络的审计方法.mp4

41--补天SRC简介.mp4

42--注册补天帐号.mp4

43--提交隐患-phpinfo文件泄露系统信息.mp4

44--提交隐患-网站安装目录信息泄露审计.mp4

45--提交隐患-SQLI隐患审计.mp4

46--Apache Flink任意jar包上传隐患审计.mp4

47--简历制作、面试经验、内推机会.mp4

48--毕业典礼.mp4

渗透VIP2022

渗透VIP2022

笔记和资料

安卓模拟器

雷电安卓模拟器.exe

网易MuMu安卓模拟器.exe

逍遥安卓模拟器.exe

夜神模拟器_setup_v6.3.0.9_full.exe

第1章-安装渗透测试系统Kali.zip

metasploitable-linux-2.0.0.zip

第2章-配置本地网络.zip

制作恶意deb和rpm软件包来触发后门-v2.pdf

第3章-扩展笔记-v1.txt

第3章-利用第三方服务对目标进行被动信息收集防止被发现-v32.zip

第4章-主动信息收集-DDOS攻击防御-SYN洪水攻击.zip

第5章-WireShark抓包-协议分析.zip

第5章-扩展笔记.txt

第6章-NMAP高级使用技巧和漏洞扫描发现.zip

nmap-7.93-setup.exe

第7章-Metasploit渗透测试框架的基本使用.zip

第8章-Metasploit渗透测试之信息收集.zip

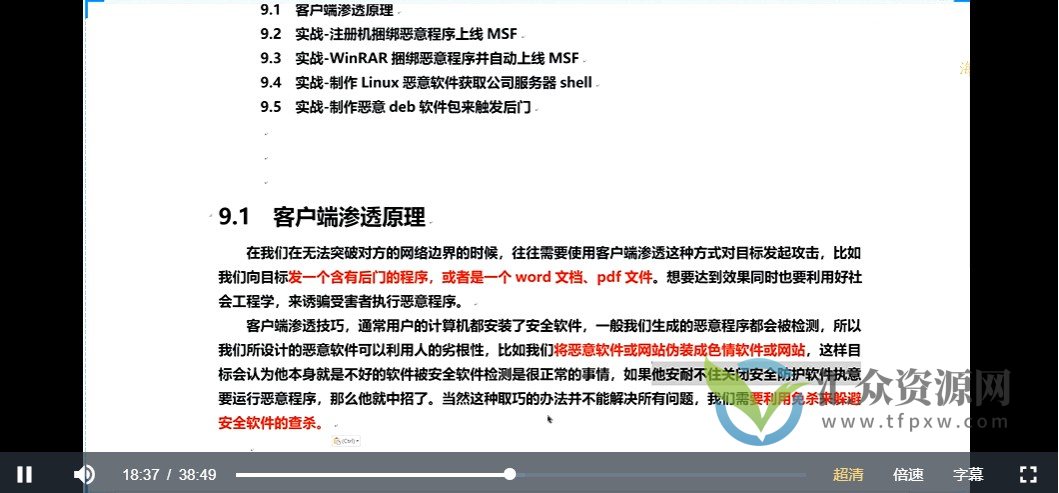

第9章-制作windows10和linux客户端恶意软件进行渗透.zip

第10章-thinkphp rce-log4j2-宏感染-安卓客户端渗透.zip

第11章-Metasploit渗透测试之制作隐藏后门.zip

第12章-Frp内网穿透服务器在渗透中的应用.zip

第13章-PHP开发环境搭建及常用数据库操作.zip

第14章-表单提交方法GET和POST的区别-实战留言板.zip

第15章-PHP一句话木马-读写COOKIE-执行Linux系统命令.zip

第16章-sql注入原理和sqli-labs实验环境搭建.zip

第17章-联合查询-盲注-读写文件-报错注入.zip

第18章-使用burpsuite进行SQL注入-v17-实验操作步骤.zip

第19章-SQL注入的基本防御手段和绕过技术-v15-实验操作步骤.zip

第20章-使用SQLMAP自动化探测SQL注入-v14-实验操作步骤.zip

声明:本站所有资源版权均属于原作者所有,这里所提供资源均只能用于参考学习用,请勿直接商用。若由于商用引起版权纠纷,一切责任均由使用者承担。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理,邮箱:502212423@qq.com。

成为VIP

成为VIP